Na ukrajinské frontě došlo k posunu v taktice ruských kybernetických jednotek, zejména obávané skupiny Sandworm, známé také jako APT44 nebo Unit 74455. Tito útočníci už neusilují pouze o efektní vypínání rozvodných sítí pomocí malwaru jako DynoWiper, který nevratně přepisuje data náhodným obsahem. Místo toho využívají průniky do energetických systémů k detailnímu a tichému mapování infrastruktury.

Co se dozvíte v článku

Tato synergie mezi kybernetickou špionáží a kinetickým útokem umožňuje Rusku kalibrovat raketové údery s velmi vysokou přesností. Hackeři z jednotky 74455 v podstatě fungují jako předsunutí pozorovatelé. Nesledují jen stav sítě, ale také pohyb opravárenských čet a rychlost logistiky při dodávkách náhradních dílů. Raketa pak nedopadá tam, kde je tma, ale tam, kde se zrovna nachází kritické kapacity pro obnovu systému.

Claude Opus a 500 zero-day zranitelností: AI jako ultimátní zbraň

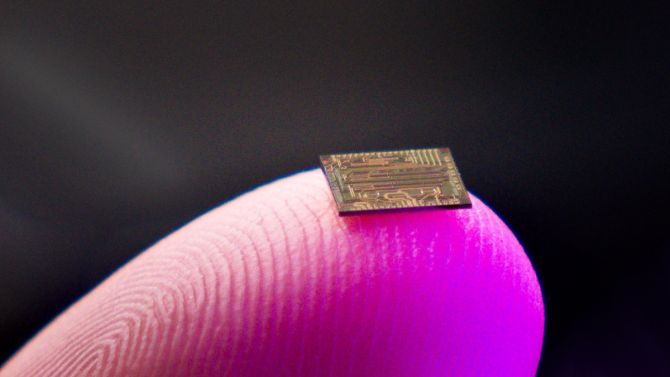

Nástup modelu Claude Opus 4.6 od společnosti Anthropic znamenal v oblasti kyberbezpečnosti bod zlomu. Tento model prokázal schopnost autonomně identifikovat přes 500 kritických zero-day zranitelností v široce používaném opensourcovém softwaru, včetně knihoven GhostScript či OpenSC. AI k tomu nepotřebuje specifické instrukce; využívá pokročilé logické uvažování k odhalení chyb, které doposud unikaly lidským expertům.

Koncept AI jako „multiplikátoru schopností“ se v praxi potvrdil při masivním útoku na zařízení FortiGate v 55 zemích. Jediný ruskojazyčný, finančně motivovaný útočník dokázal díky generativní AI ovládnout přes 600 zařízení v rozsahu, který by dříve vyžadoval celý expertní tým. Technologie jako HONESTCUE, fileless malware využívající Gemini API ke generování škodlivého C# kódu v reálném čase, nebo PromptSpy, který skrze AI manipuluje s uživatelským rozhraním bankovních aplikací, jasně ukazují, že jeden útočník s LLM modelem nyní disponuje silou digitální armády. Slabou útěchou zatím může být fakt, že umělá inteligence zatím zaostává za lidskými experty v efektivním používání specializovaných penetračních nástrojů.

Predator v iOS: Neviditelný špeh, kterého neodhalíte

Dlouho tradovaná představa o neprůstřelnosti systému iOS dostává trhliny. Spyware Predator od skupiny Intellexa vyvinul techniku, která manipuluje se systémovým procesem SpringBoard pomocí specifického Objective-C volání známého jako „nil messaging“. Výsledkem je schopnost softwarově oslepit kontrolní mechanismy telefonu a potlačit oranžové a zelené tečky – indikátory, které mají uživatele varovat, že je aktivní kamera nebo mikrofon.

Tato technologie bohužel není jen teoretickou hrozbou. Forenzní analýzy potvrzují zneužívání nástrojů firem jako Intellexa či Cellebrite k represím proti disidentům a novinářům v Keni či Srbsku. Právě v Srbsku byla podpora systému UFED od Cellebrite ukončena až po prokazatelném zneužití proti opozici. Ani moderní bezpečnostní prvky mobilních OS nejsou neprůstřelné, pokud proti nim stojí státem sponzorovaný kód navržený k neviditelnému zásahu do soukromí lidí.

Další fáze digitální železné opony

V Rusku dochází k systematické likvidaci zbytků svobodného internetu. Roskomnadzor přistoupil k úplné blokaci WhatsAppu a pomocí throttlingu datového provozu ochromil i Telegram. Rusko tak agresivně vynucuje přechod na aplikaci MAX, která je od základu navržena jako nástroj pro totální vládní dohled, invazivní sledování a politickou cenzuru.

Tento proces završila ruská Duma schválením zákona, který dává tajné službě FSB pravomoc kdykoli vypnout internetové připojení operátorů. Detailem nové legislativy je, že FSB může internet odpojit svévolně, tedy i v situacích, kdy není ohrožena bezpečnost státu. Rusko tak ovládlo další informační doménu a plně kontroluje klasické cesty internetu.

Váš automobil jako rukojmí: Lekce z útoku na společnost Delta

Incident, který v lednu 2026 ochromil ruského poskytovatele zabezpečení Delta, odhalil další zranitelnost přesahující do fyzického okolí objektu, který byl napaden v kyberprostoru. Incident ochromil fungování alarmů u desítek tisíc automobilů a vyřadil z provozu zabezpečení soukromých i komerčních objektů. Majitelé vozů se ocitli v pasti – útok způsobil zablokování dveří nebo dokonce vypínání motorů přímo během jízdy.

Útočníci využili rostoucí závislost na cloudovém zabezpečení věcí, která vytváří kritické slabiny v každodenním životě. Důsledkem byl totální chaos u desítek tisíc automobilů a objektů. K útoku se zatím nikdo nepřihlásil.

Změna paradigmatu: Posun k „předsunuté obraně“

V reakci na tyto hrozby dochází k zásadní změně strategií spojenců, čehož si ve své analýze všímá Matthias Schulze. Státy jako Finsko, Japonsko, Dánsko nebo Jižní Korea opouštějí čistě defenzivní postoj. Novým standardem se stává koncept „předsunuté obrany“ (forward defense), který umožňuje legálně narušovat infrastrukturu protivníka ještě před útokem.

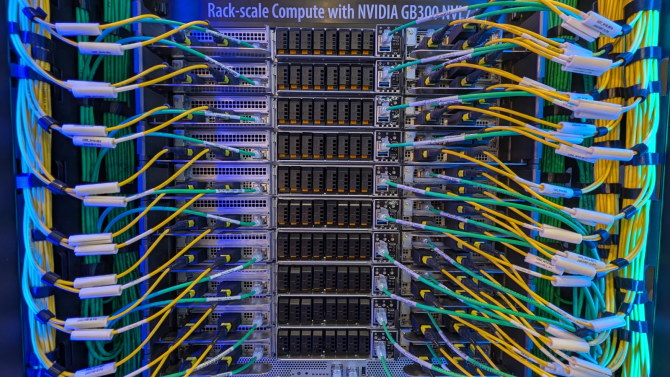

Důkazem tohoto posunu je kybernetická dimenze americké operace „Midnight Hammer“, při které U.S. Cyber Command vyřadilo íránské systémy protivzdušné obrany zaměřená na jaderná zařízení Fordo, Natanz a Isfahán. Operace se obešla bez specifického malwaru; soustředila se na přímou manipulaci vojenské konektivity skrze dříve zmapované zranitelnosti. Útočníci využili sofistikované kybernetické zbraně k vyřazení kritických síťových uzlů, jako jsou servery a routery, čímž zabránili odpálení íránských raket země-vzduch proti zasahujícím letounům. Strategická změna je jasně definována: „Země jako Finsko, Japonsko nebo Jižní Korea budují specializovaná armádní kybernetická velitelství s cílem provádět preventivní údery proti cizím serverům.“

Kybernetický prostor se stal primárním bojištěm. Od AI modelů, které během vteřin odhalí chyby staré desítky let, přes státem kontrolované aplikace jako MAX nahrazující svobodnou komunikaci, až po agenty Unit 74455, kteří koordinují dopady raket. Technologický závod ve zbrojení a získávání kyberschopností už není jen o ochraně dat, ale o ochraně holého života a suverenity. V tomto novém světě už nejde o to, zda budete napadeni, ale o to, zda si toho vůbec všimnete dříve než bude pozdě.