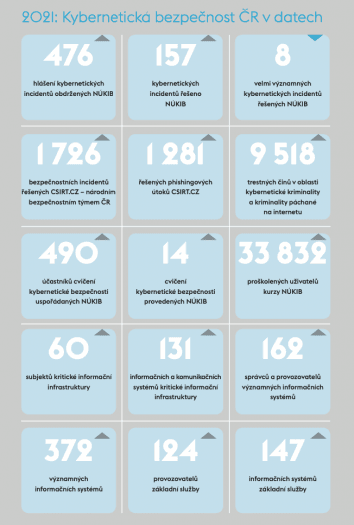

Národní úřad pro kybernetickou a informační bezpečnost (NÚKIB) odeslal vládě k projednání Zprávu o stavu kybernetické bezpečnosti České republiky za rok 2021. Nepřekvapivě v roce 2021 narostl počet škodlivých kybernetických aktivit, NÚKIB zaznamenal celkem 157 kybernetických bezpečnostních incidentů (v roce 2020 jich bylo 99), nejčastějšími typy útoků byly phishing, podvodné e-maily a skenování vnější sítě.

Mezi nejvážnější hrozby v roce 2021 řadí NÚKIB nově zveřejněné zranitelnosti (zejména ProxyLogon, ProxyShell a Log4Shell), ransomwarové útoky a phishing či spear-phishing. Velká část ransomwarových útoků bylo identifikováno jako RaaS (ransomware-as-a-service). Kriminální skupiny nabízející RaaS nabízejí své produkty za finanční obnos komukoliv, kdo chce provést ransomwarový útok. „Balíček RaaS na míru“ může obsahovat i uživatelskou podporu 24/7 nebo informace o aktuálním stavu infekce a počtu zašifrovaných souborů. Jedním z typických rysů RaaS se stalo tzv. double extortion (dvojí vydírání) – oběť má zašifrované soubory a zároveň útočník vyhrožuje jejich zveřejněním nebo prodejem. Triple extortion přidává do „vydíracího balíčku“ ještě DDoS útok.

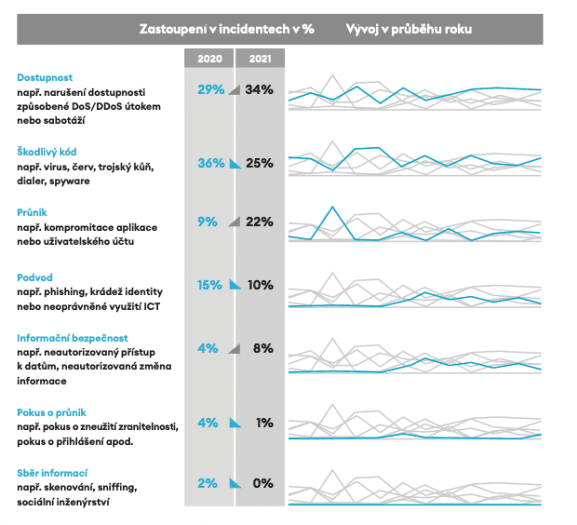

Phishingové útoky představovaly stále nejčastější vektor útoku a jejich sofistikovanost se opět o něco zvýšila (což čas od času vidíte určitě i vy ve své e-mailové schránce). 90 procent dotazovaných organizací uvedlo, že na ně byl v roce 2021 veden phishingový útok (nebo pokus o něj). Například z finančních institucí zaznamenalo pokus o útok 81 procent. Někteří útočníci využívající phishingovou techniku přistoupili k dvoufázovému schématu – první fáze obsahuje odeslání phishingové zprávy s podvrženou adresou a výzvu ke kliknutí na odkaz nebo otevření přílohy. V případě úspěchu následuje druhá fáze, ve které útočníci využívají kompromitovaných e-mailových schránek a z nich rozesílají další phishingové zprávy s cílem infiltrovat další subjekty. Klasifikaci incidentů a meziroční trend uvádí přehledně následující grafika.

I proto je skvělé, že NÚKIB pokračoval ve svých edukačních a školicích aktivitách. V roce 2021 proškolil přes 26 500 uživatelů online kurzů Dávej kyber! a Šéfuj kyber! Kurz základů rizikového chování na internetu Bezpečně v kyber! absolvovalo přes 2800 uživatelů, e-learningový kurz Kyber nemocnice! absolvovalo přes 4400 zaměstnanců.

Je logické, že regulované a neregulované subjekty mají jiné vnímání bezpečnostních hrozeb (neregulované subjekty mohou hrozby spíše podceňovat). To se plně projevuje například ve vnímání závažnosti útoků na dodavatelský řetězec. Zatímco tento typ útoku zaznamenalo v roce 2021 6 procent institucí nebo organizací, většina neregulovaných subjektů vnímá tuto hrozbu jako nízkou, zatímco regulované subjekty ji považují za střední až vysokou.

Své by si k tomu řekla společnost Kaseya a její zákazníci. V červenci 2021 došlo k dosud největšímu ransomwarovému útoku vedenému skrze dodavatelský řetězec, kdy ransomwarový gang REvil napadl společnost Kaseya, dodavatele softwarových řešení. Útočníci zneužili zranitelnost ke kompromitaci softwaru Kaseya VSA, kompromitovali stovky serverů a napadli systémy více než 1500 společností v 18 zemích.

Z dalších aktivit NÚKIB v minulém roce lze zmínit přípravu a schválení Akčního plánu kybernetické bezpečnosti na roky 2021 až 2025, čelení hybridnímu působení a spolupráci na přípravě Národní strategie pro čelení hybridnímu působení, přípravě regulačního prostředí v oblasti cloud computingu a v neposlední řadě nastavování bezpečnosti 5G sítí a přípravě mechanismu pro posuzování a omezování rizik spojených s dodavateli 5G sítí. Principy prověřování, které jsou zatím vtěleny do doporučení, by se měly následně odrazit v připravovaném zákoně.

A pár drobků.

Vláda také dostala na stůl Akční plán boje proti terorismu (legislativa se soustředí na adaptaci nařízení o prevenci šíření teroristického obsahu online (vysílali jsme v Krátkých vlnách v posledním díle)) a další Zprávu o naplňování Akčního plánu 2.0 k provedení nedotačních opatření pro podporu plánování a výstavby sítí elektronických komunikací a o aktivitách směřujících k naplnění Národního plánu rozvoje sítí s velmi vysokou kapacitou (úkoly jsou splněny nebo se plní průběžně). Po meziresortu je novela zákona o provádění mezinárodních sankcí. Bohužel aktuální praxe dala Ministerstvu financí spoustu poznatků, jak by realizace mezinárodních sankcí mohla být efektivnější. Konkrétně návrh zákona podle předkládací zprávy přináší změny zejména v oblasti:

- rozhodovací činnosti Finančního analytického úřadu, u níž by mělo dojít k zefektivnění, a to především zlepšením získávání informací a jiných podkladů pro vydání rozhodnutí a zvláštní úpravou doručování do zahraničí,

- správy majetku, na který se vztahují mezinárodní sankce, upřesnění procesních postupů při prodeji tohoto majetku a zpoplatnění správy tohoto majetku,

- dozoru nad prováděním mezinárodních sankcí, a to umožněním zadržení majetku, na který se vztahují mezinárodní sankce, orgánem Celní správy České republiky,

- „zmrazování“ majetku, na který dopadají mezinárodní sankce, a to umožněním vložení „plomby“ do veřejných evidencí,

- ochrany informací, a to zpřesněním úpravy mlčenlivosti,

- přestupků, kde se stanoví trestnost pokusu přestupku a zveřejňování výrokové části rozhodnutí o vybraných přestupcích.

A závěrem pozvání na CSNOG 2022, který se koná příští týden 20. a 21. června v Brně. Na programu najdete spoustu zajímavých přednášek, kromě Mariana Rychteckého z NIX.CZ a jeho prezentace na téma „Přechod na VxLAN/EVPN krok za krokem“ nebo povídání Michala Hrušeckého z CZ.NIC o Turris Sentinelu bez Turrisu vás může zaujmout série přednášek na téma měření kvality služeb elektronických komunikací, kde vystoupí také Petr Hemerka. Ten blíže popíše měřicí nástroje regulátora v systému mSEK. A vhodně zvolenými přednáškami do dnešní zvláštní doby budou určitě i prezentace Ondřeje Filipa s názvem „Jak blízko jsme rozštěpení Internetu“ a „To block or not to block“ Alexandera Isavnina z Free Moscow University. Registrace je stále otevřená, nebojte se přijít.