Severokorejci podle zprávy pro Radu bezpečnosti OSN v letech 2020 a v první polovině roku 2021 získali z krádeží kryptoaktiv 50 milionů dolarů. Informovala o tom agentura Reuters.

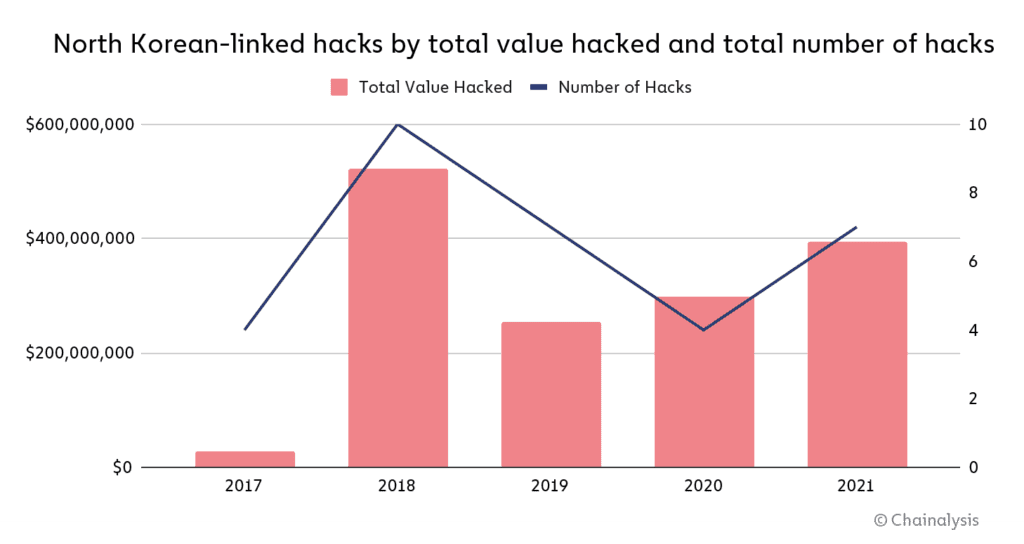

Informace samotná ale úplnou novinkou není, a samotná částka navíc může být ve skutečnosti mnohem vyšší. Blockchainová forenzní společnost Chainalysis totiž již v lednu přišla s vlastním odhadem, který tvrdí, že ztráty jsou podstatně vyšší. Severokorejským hackerům se měl loni podařit historický rekord, který dělá úctyhodných 400 milionů dolarů (asi 8,5 miliardy Kč) v ukradených kryptoměnách.

Pro zemi mají hrát takto získaná kryptoaktiva významnou roli v obcházení mezinárodních sankcí. Jak takové útoky vlastně probíhají? Díky Chainalysis a reportům antivirových a kyberbezpečnostních společností se jim můžeme podívat maličko pod pokličku.

Podle Chainalysis v roce 2021 severokorejští hackeři provedli minimálně sedm útoků na velké kryptoměnové platformy, během kterých měli ukrást kryptoaktiva za již zmiňovaných 400 milionů dolarů. Oběťmi byly především centralizované burzy a instituce držící signifikantní množství kryptoaktiv ve své úschově, zpravidla investiční firmy.

Jak útoky probíhaly?

Ač obyčejně Severní Korea nebývá dávána za příklad technologické vyspělosti, její hackeři jsou pověstnou výjimkou z pravidla. V našem konkrétním případě se jedná hlavně o pokročilou trvalou hrozbu APT 38, tedy nechvalně známou hackerskou skupinu Lazarus Group, která operuje od roku 2009 a za kterou údajně stojí hlavní severokorejská rozvědka – Reconnaissance General Bureau, také známá jako Chongch'al Ch'onggu nebo zkráceně RGB. Celkem podle odhadů země zaměstnává okolo 7000 hackerů.

Zajímavé je, že samotný Lazarus se nevěnuje kryptoměnám od začátku, na chuť jim přišel až v roce 2017. Od té doby ale tvoří krádeže a vydírání spojené s kryptoměnami podstatnou část aktivit skupiny. Podle společnosti Checkpoint se zpočátku skupina specializovala na útoky vedené na Jižní Koreu a USA, dnes ale operuje prakticky po celém světě.

„Aktuální aktivity skupiny Lazarus analyzujeme. Můžeme potvrdit, že tato skupina kombinuje plošné i cílené útoky na různé burzy kryptoměn, kde byli schopni se dostat i do interních online peněženek, ale ohrožovali i jednotlivé majitele většího i menšího množství kryptoměn. Často se například vydávají za pracovníky technické podpory a za pomoci technik sociálního inženýrství přimějí uživatele, aby jim poslal různé množství finančních prostředků v kryptoměnách nebo jim sdělil nějaké bližší informace k jejich účtům. Detaily ale v tuto chvíli přiblížit nemůžeme,“ říká oslovený Jean-Ian Boutin, vedoucí výzkumu bezpečnostních hrozeb ve společnosti ESET.

Chainalysis tvrdí, že skupina objevila zlatou žílu v kryptoměnách kolem roku 2018 a od té doby ukradla a vyprala každoročně kryptoaktiva v průměru za 200 milionu dolarů. Mezi nejúspěšnější akce skupiny patří hack kryptoměnové burzy KuCoin z léta 2020, kdy skupina odcizila blíže nespecifikované kryptoměny za 280 milionů dolarů. Rekordní byl ale pro skupinu také minulý rok, meziročně stouplo množství úspěšných hacků skupiny ze čtyř v roce 2020 na sedm a hodnota ukradených kryptoměn vyjádřená ve fiat penězích vzrostla zhruba o 40 %.

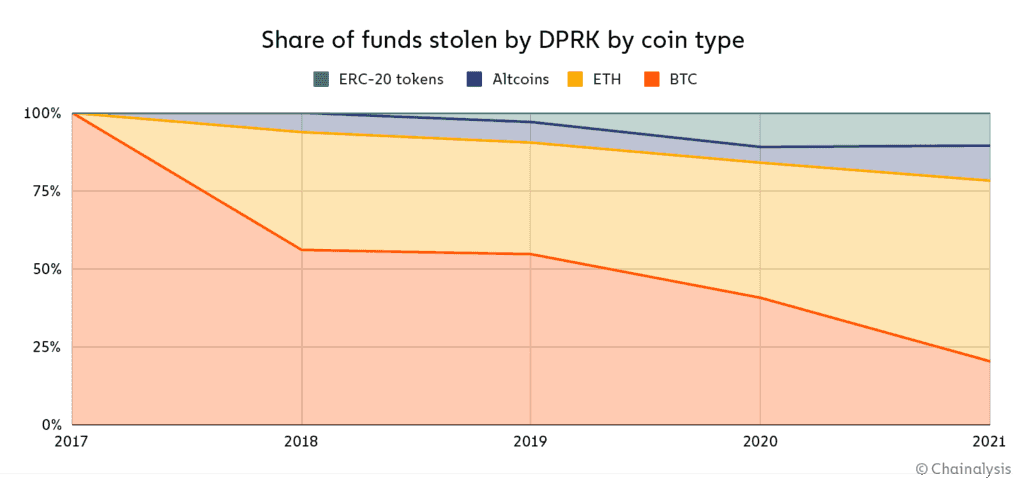

Nejvíce ukradených prostředků tvořil ether – 58 procent, bitcoin se podílel 20 procenty a zbylých 22 procent tvořily ERC-20 tokeny a méně významné kryptoměny.

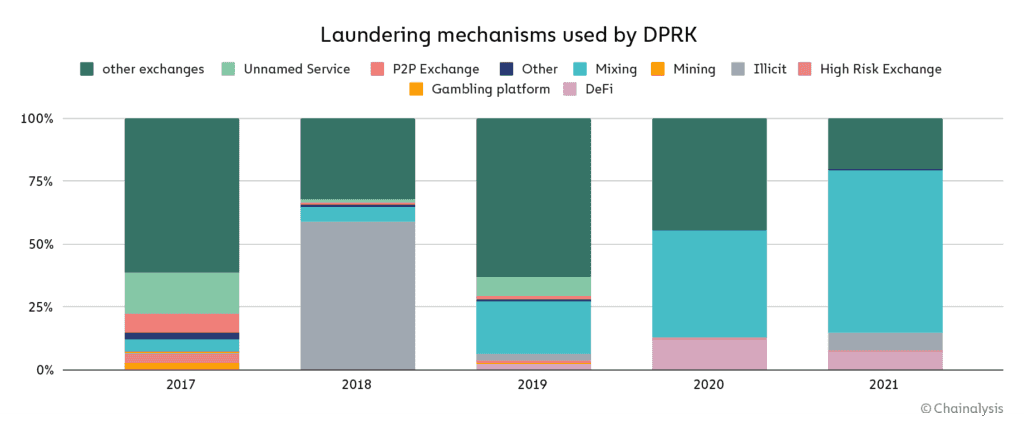

Množství kryptoměn pochopitelně hackerům komplikuje praní prostředků. Základní schéma takového procesu vypadá následovně. V případě ERC-20 tokenů a méně významných altcoinů dojde nejprve k jejich výměně za ether prostřednictvím decentralizované burzy, následně je pořízený ether prohnán mixérem a opět na decentralizované burze směněn, tentokrát za bitcoin.

Následně je pro změnu mixovací službou prohnán bitcoin a postupně konsolidován na nových „čistých“ adresách. Konsolidované bitcoiny odsud míří na klasické centralizované kryptoměnové východní burzy, zpravidla v Asii, odkud může potenciálně probíhat výběr prostředků (typicky v čínském jüanu), nebo další krok v očistném procesu – kryptoměny, které projdou burzou, nemají z pohledu blockchainové forenzní analýzy svoji původní problematickou historii.

Podle Chainalysis byl loňský rok pro severokorejské útočníky výjimečný ve frekvenci používání mixovacích služeb. Přes ně v roce 2021 proteklo 65 % prostředků, které Lazarus ukradl, ještě v roce 2020 to ale byla méně než polovina – 42 %, a v roce 2019 dokonce jen 21 %. Útočníci tak začali být mnohem opatrnější. Ne všechny prostředky se ale Severokorejcům daří vyprat.

Chainalysis identifikovala peněženky ze 49 útoků z let 2017 až 2021, které obsahovaly čekající kryptoměny, jež měly letos v lednu hodnotu 170 milionů dolarů. Zhruba 35 milionů z této částky přitom pochází z útoků mezi lety 2020 a 2021.

Zajímavé je, že ukradené kryptoměny za 55 milionů dolarů pocházejí ještě z útoků z roku 2016. Což je shodou okolností i rok, kdy došlo k rekordní krádeži 120 000 bitcoinů na Bitfinexu. Některé náhody zkrátka člověk nevymyslí.