V minulém díle našeho seriálu o ransomwaru jsme probrali, co dělat, když ransomware nakazí náš počítač. Prošli jsme si, jaké možnosti v takovém případě máme, například jak lze získat svá data zpět i bez placení výkupného. Zmínili jsme se o iniciativě nomoreransom.org, která proti ransomwaru bojuje. Na závěr jsme uvedli i několik příběhů, které se skutečně staly.

V tomto díle se vrátíme o krok zpět a podíváme se na možnosti, jak takové nákaze předejít, jak jí lze zabránit, nebo alespoň minimalizovat její dopad.

Proti čemu se vlastně chceme bránit

Pokud se něčemu chceme ubránit, měli bychom v prvé řadě vědět, o co se jedná. Vzhledem k faktu, že v roce 2016 byla více jak polovina infekcí vedena e-mailem a nejčastějším zdrojem byl ransomware Locky, rozebereme si právě tuto variantu.

Check Point Software Technologies Ltd. je největší celosvětový dodavatel čistě bezpečnostních řešení. Chrání zákazníky před kyberútoky prostřednictvím unikátních řešení, která nabízí bezkonkurenční úspěšnost zachycení malwaru a jiných typů útoků. Check Point nabízí kompletní bezpečnostní architekturu, která chrání vše od podnikových sítí až po mobilní zařízení, a navíc Check Point poskytuje i nejkomplexnější a nejintuitivnější správu zabezpečení. Check Point chrání více než 100 000 organizací všech velikostí. Ve společnosti Check Point zabezpečujeme budoucnost.

Check Point Software Technologies Ltd., hlavní partner speciálu o ransomwaru.

V tomto případě přišel oběti e-mail s phishingovým obsahem, kterým se snažil oběť přesvědčit, že v příloze je třeba faktura, kterou je nutno proplatit, nebo dokument od exekutora s tím, že oběť dluží peníze a hrozí jí zabavení majetku. Nicméně způsob nakažení jsme probrali v minulém díle, tak přeskočíme rovnou k samotnému šifrování souborů.

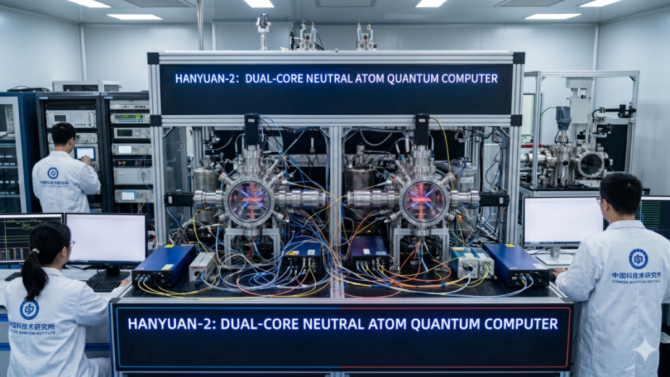

Po spuštění se Locky připojí k tzv. Command and Control serveru (také C&C, C2) útočníka. To je počítač nebo skupina počítačů, přes které může útočník ransomware řídit. V tomto případě se na serveru vygeneruje privátní a veřejný RSA klíč, přičemž ten veřejný je odeslán zpět do počítače.

Na nakaženém počítači se následně vygeneruje nový AES klíč pro každý šifrovaný soubor. AES klíč je následně zašifrován veřejným RSA klíčem získaným z C&C serveru a připojen k souboru. Tímto způsobem Locky zašifruje všechny soubory vybraných přípon (například .doc nebo .pdf) na pevném disku, vyměnitelných zařízeních – například flash disk a RAMdisk.

Varianta zkoumaná společností Avast síťové disky vynechává, proti tomu varianta zkoumaná na webu Bleepingcomputer.com šifrovala síťové disky, pro které měl uživatel oprávnění, i když nebyly namapované. Po zašifrování souborů zobrazí uživateli hlášení: „Všechna vaše data byla zašifrována a jediný způsob, jak je získat zpět, je zaplatit výkupné“.

Možnosti prevence

Možností, jak se před takovým útokem bránit, je několik. V prvé řadě je třeba mít aktualizovaný antivirový software, který chrání počítač před známým malwarem. Velmi důležitý je také aktualizovaný operační systém, kancelářský balík a prohlížeč – záplatování známých chyb ztěžuje útočníkům infikování počítače. K tomu účelu výborně slouží zapnuté automatické aktualizace.

Důležitou součástí obrany je také obezřetný uživatel, který může zabránit pokusům o infikování počítače například tím, že nebude otevírat přílohy z neznámých adres a že nepovolí v dokumentu makra. Bohužel v některých případech ani obezřetnost nemusí stačit, protože ransomware může přijít i z podvržené známé adresy – například e-mail, který se tváří jako scan ze síťové tiskárny.

Mezi méně známá opatření patří například anti-ransomware řešení, která se snaží objevit i neznámé typy ransomwaru hned na začátku. Sledují podezřelé aktivity, které jsou specifické pro činnost ransomwaru. Kontrolují například, jestli nedochází k šifrování dat na disku neznámým programem, a pokud ano, rovnou ho ukončí, čímž mu zabrání v činnosti. Takový nástroj nabízejí například společnosti Check Point, Kaspersky Labs, Malwarebytes a další.

Pokud již máte v síti nasazen nějaký nástroj, který umožňuje monitoring, můžete jej zkusit využít ke sledování podezřelých aktivit, jako je prudký nárůst počtu přejmenovávaných souborů, nebo ke sledování, zda se u některého z klientů či na file serveru neobjevila známá přípona některého ransomwaru (v diskuzi naleznete i odkaz na soubor se známými příponami zašifrovaných souborů, který obsahuje i další tipy, jak infekci ransomware včas detekovat, nebo jí úplně předcházet).

Někde je také doporučováno připravit v síti jakýsi „fileshare honeypot“, neboť ransomware často prochází připojené síťové disky podle abecedy. Je tedy možné připojit k počítačům síťový disk E, který budete pečlivě monitorovat, zda na něm nedochází k nějakým změnám na souborech. Na něm máte data pouze jako vějičku pro ransomware, a přitom mohou uživatelé pro svá skutečná data používat disk připojený jako F. Samozřejmě je potřeba mít dost času na případné odpojení disku s živými daty a následnou identifikaci nakaženého klientského počítače. Bohužel žádné z uváděných opatření neznamená samo o sobě stoprocentní ochranu.

Zálohovat, zálohovat, zálohovat

Dobré je připomenout i možnosti pro minimalizaci dopadu případné infekce. Velmi důležitou roli hrají zálohy. Na otázku, jak často zálohovat, nelze univerzálně odpovědět. Je to rozhodnutí každé potenciální oběti, jakou četnost záloh si zvolí. Příliš časté zálohy mohou zvýšit náklady na zálohování a málo četné zálohy mohou naopak přijít draho kvůli ztracené práci.

Vzhledem k faktu, že některé varianty umí šifrovat i síťové disky (pokud k tomu mají oprávnění), je dobré používat i offline zálohy. K tomuto účelu lze ve firmách použít například páskové jednotky. Pro domácnosti zůstane asi nejvýhodnější varianta externího disku, ideálně pak v kombinaci se softwarem pro inkrementální zálohy.

Další variantou, ke které se některé firmy uchýlily, je virtualizace serverů. Výhoda spočívá v možnosti vytvářet pravidelné snapshoty a v případě problému velmi rychle napadený server obnovit ze zálohy a zároveň zachovat i zašifrovaná data pro případ, že by se později objevil decryptor nebo by se firma rozhodla zkusit zaplatit výkupné.

Samozřejmě by se nemělo zapomenout ani na vzdělávání uživatelů/zaměstnanců. Přestože se nejedná o 100% ochranu, dá se tak alespoň zabránit velkému množství nákaz.

Nekonečný boj antivirových společností

Antivirové společnosti obvykle zkoumají chování malwaru, z čehož jsou schopny následně detekovat nové pokusy o infekci. Analýza malwaru se dělí na dva druhy. Jedním je dynamická analýza, kterou se zjišťuje, jak se ransomware chová, například jakým způsobem si zajišťuje vlastní spuštění, jak komunikuje s C&C či jaké šifruje soubory.

Dynamická analýza je snazší na provedení a rychlejší, co se výsledků týče, má ale i své nevýhody. První z nich je, že ransomware může měnit své chování v závislosti na okolních proměnných. Například podle toho, ve kterém státu se počítač nachází nebo jakou používá verzi operačního systému.

Dynamická analýza se často provádí ve virtualizovaném prostředí, což analytikům usnadňuje práci vzhledem k faktu, že návrat do fáze před infekcí je otázkou kliknutí. Toho už jsou si ovšem vědomi výrobci ransomwaru a snaží se virtualizované prostředí detekovat. Pokud pak ransomware zjistí, že běží ve virtualizovaném prostředí, zůstane nečinný a nedojde k zašifrování souborů. Tento fakt pak analytikům komplikuje práci, protože takto provedená dynamická analýza není přínosná.

Podstatně složitější je pak statická analýza. Ta spočívá v analýze binárního kódu malwaru. Jedná se vlastně o reverzní inženýrství, při kterém je cílem popsat činnost jednotlivých kusů kódu. Výsledkem analýzy je pak seznam indikátorů, podle kterých lze infekci detekovat. Často se používá termín Indicators of compromise, čímž se označují například hashe škodlivých spustitelných souborů nebo IP adresy, kam se malware připojuje.

Chyby v algoritmech

Aby antivirová společnost měla vůbec možnost provézt analýzu, potřebuje nejprve takový vzorek získat. Jednou z možností je získání vzorku z počítače uživatele. Některé antivirové společnosti nabízí možnost nahrání podezřelých souborů na jejich servery pro přesnější analýzu. Dalším často využívaným zdrojem je služba Virustotal.com. Ta poskytuje uživatelům možnost nahrání podezřelých souborů na jejich server a následné otestování všemi známými i neznámými antivirovými řešeními. Zároveň si ale vyhrazuje právo nahrané soubory poskytnout antivirovým společnostem pro další zlepšování jejich produktů.

V neposlední řadě se používají i honeypoty. Ty si lze představit jako počítače, které předstírají známé zranitelnosti. Malware, který takové zranitelnosti využívá, pak typicky nepozná, jestli se jedná o regulérní neaktualizovaný počítač, nebo o honeypot. Pokusí se ho tedy infikovat a takto získaný spustitelný soubor je možno analyzovat. Do tohoto sběru dat z honeypotů je zapojena řada hráčů, včetně CSIRT.CZ. Vzorky malwaru zachycené v našich honeypotech automaticky porovnáváme s databází známého malware a nové kousky reportujeme partnerské antivirové společnosti.

S příchodem ransomwaru navíc začaly antivirové společnosti zkoumat implementaci šifrovacích algoritmů a hledat v ní případné chyby. V případě TeslaCrypt si o šifrovací klíč nakonec stačilo jenom říct. V případě CryptoLockeru se podařilo klíče získat přímo ze zabavených C&C serverů.

Při analýze ransomwaru WannaCry analytik Marcus Hutchins zjistil, že se ransomware snaží připojit na jednu doménu, která v té době nebyla zaregistrovaná. Rychle si ji tedy zaregistroval a záhy se zjistilo, že se nejspíš jednalo o tzv. kill-switch. Ransomware totiž při každém spuštění zkoušel, jestli doména není zaregistrovaná, a když nebyla, šířil se dál. Šlo tedy o určitý typ pojistky, kterou tvůrci ransomware přidali do kódu pro případ, že by někdy potřebovali šíření sami zastavit.

Později se ukázalo, že je ale stejně tak možné, že se jednalo o test, jestli ransomware neběží v simulovaném prostředí. Některá bezpečnostní řešení, používaná na testování neznámých binárních souborů, automaticky odpovídají na neznámé domény, přestože by se za normálních okolností vrátilo chybové hlášení, že doména neexistuje.

Snad vám přečtení tohoto dílu aspoň trochu pomůže předejít nákaze během další vlny. V příštím díle se podíváme na současné a budoucí trendy ransomwaru.