Když vyšlo najevo dlouhou dobu nezpozorované napadení systémů ministerstva zahraničních věcí, Národní bezpečnostní úřad (NBÚ) mimoděk upozornil na to, že velkým problémem v kybernetickém zabezpečení Česka jsou také takzvané SCADA systémy. Ty se využívají pro řízení průmyslových či energetických prvků a podle všeho jsou u nás dost děravé.

„SCADA systémy jsou dramaticky nezabezpečené,“ říká pro Lupu také Martin Uher ze společnosti CyberGym Europe. Ta v obci Řitka kousek za Prahou postavila výcvikovou kyberarénu, ve které se zkoušejí právě průmyslové, energetické a další systémy.

Jedním z velkých problémů je to, že tento řídicí software je ve firmách často vysoce zastaralý, neaktualizovaný a bez opravných balíčků. „Tak staré verze systémů máme problém do testovacího prostředí vůbec sehnat,“ přibližuje Uher. Řeč je i o dvacet let a více starých aplikacích.

Nesahat, když to funguje

Přístup mnoha řídících pracovníků v průmyslových a jiných společnost je často „nesahat, když to všechno funguje“. Problematických systémů v Česku jsou podle propočtů desítky procent. Velká část zranitelností navíc není odhalena a v systémech zůstává. Mnoho z nich v době nasazení do systému ani odhalit nešla.

CyberGym Europe.

Více než polovina útoků na SCADA systémy navíc není vůbec zveřejněna – autoři těchto systémů je totiž neradi publikují a popisují. V České republice působí šest dodavatelů SCADA systémů, každý ale nabízí řady různých verzí a rodin. Útoky už se nicméně podle novely zákona o kybernetické bezpečnosti budou muset hlásit.

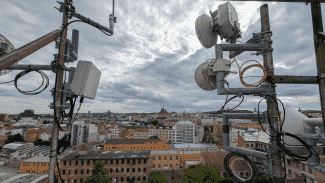

„Lidé, kteří se SCADA technologiemi pracují, byli dlouho přesvědčení, že se jich bezpečnostní hrozby příliš netýkají, protože jde o takzvané ostrovní instalace,“ navazuje Uher. To zjednodušeně řečeno znamená, že SCADA většinou běží jako izolovaná síť a systém bez vnějšího přístupu. I zde se ovšem objevují do očí bijící rizika. K systémům je obvykle možné připojení i přes vzdálený přístup. Dodavatelé a partneři jej často mezi sebou sdílejí, protože je to rychlejší. Poměr může být i deset ku jedné.

Útoky se přes partnery či samotné dodavatele mohou do produkčních systémů dostat i dalšími způsoby. Už dřívější odhalené akce ukazují, že se útočníkům podařilo nabourat do systémů partnerů a například napadnout celý aktualizační balíček. Skrze něj se pak škodlivý kód dostal i k zákazníkům.

Zájem zpravodajských služeb

Celkově v České republice ročně proběhnou řádově tisíce útoků či pokusů o útok na SCADA. Řada z nich není tolik nebezpečných. Mezi ty nejméně nebezpečné patří kriminální útoky, kde jde především o výdělek. I zde se začíná prosazovat ransomware šifrující data, který se šíří především z východní Evropy.

K vidění je už i ve střední Evropě. Výpalné se většinou pohybuje v částkách kolem pěti až sedmi tisíc eur. Útočníci to s požadavky nepřehánějí, aby napadené subjekty nic neřešily a částku bez problémů zaplatily.

Další formy napadení už ale mají výrazně problematičtější charakter. Jde o teroristické a politické aktivity, případně o akce konkurenčních subjektů. Podle expertů se objevují i případy, kdy je útok veden přímou bezpečnostní firmou, která pak chce poškozenému něco prodat.

O SCADA se rovněž živě zajímají zpravodajské služby. „To je naprosto běžná věc,“ pokyvuje Uher. „Armádní složky pak v systémech často operují nepozorovaně. Nic nepodnikají, ale mají k nim přístup, kdyby ho náhodou bylo třeba použít.“

Na nákupy na dark net

Pro průmyslové a další subjekty mohou mezery ve SCADA bezpečnosti do budoucna znamenat mnoho mrzení. Do situace totiž ještě více začne promlouvat dění kolem Průmyslu 4.0 a podobných aktivit, které čím dál více odstraňují mezeru mezi výrobními systémy a tradičním IT. Riziko se zvyšuje také kvůli zvětšujícímu se množství napadnutelných částí. Na výrobní stroje a systémy se bude muset začít pohlížet jiným životním cyklem. Odhaduje se, že se oba dva světy v několika letech spojí.

Společnosti jako CyberGym z této situace těží. Česká firma koupila koncept od stejnojmenného izraelského podniku a přidala do něj i některé další prvky. Subjekty ze starého kontinentu pak připravuje v rámci týdenních i delších akcí. V Řitce jsou do testů schopní nasadit kolem 95 % SCADA prostředí používaných v Evropě. Firma využívá služeb asi desítky lidí nabraných i z řad policie, armády, integrátorů i bývalých pedagogů.

Zákazníci si často chtějí vyzkoušet scénáře a útoky ze skutečného světa. CyberGym i proto využívá spolupracovníky, kteří mají přístup na dark net, kde lze koupit škodlivý kód pro testovací účely. „Takto jsme pořídili například kusy kódu ke kampani Black Energy, která stála za vyřazením elektřiny na Ukrajině. Takové testování požadoval jeden z evropských energetických zákazníků.“

Situaci kolem bezpečnosti SCADA technologií chce řešit také v Česku zformovaná organizace EUCYBSEC, o které jsme na Lupě už dříve psali. Za ní vedle CyberGym stojí také firma Corpus Solutions. Organizace má dnes 14 členů.

Za Corpusem i CyberGym stál Tomáš Přibyl, v CyberGym už ale nepůsobí. „Tomáš Přibyl odešel v prosinci, respektive byl formálně odvolán,“ říká k tomu pro Lupu předseda představenstva CyberGym Rostislav Jirkal. CyberGym tak nyní sídlí na nové adrese mimo kanceláře Corpusu a EUCYBSEC, v pražské Michli poblíž Microsoftu.