Aktuální novinkou, která ukazuje nebezpečnost moderních červů, se stal malware označovaný jako ACAD/Medre.A. Mezi prvními na něj upozornila společnost ESET a podle původní zprávy červ krade soubory a posílá je na e-mailové účty v Číně. Desetitisíce kreseb z AutoCADu, především pak od uživatelů v Peru, unikly ještě před odhalením hrozby. Otevřené kresby AutoCADu jsou automaticky zasílány na 22 účtů na doménách 163.com a 21 účtů na qq.com – jedná se o služby čínských poskytovatelů internetu.

Právě zmíněné akce nově objeveného červa jsou typické pro většinu moderních variant. Tvůrci se snaží vytvořit co možná nejméně nápadný malware a po průniku do zpravidla náhodně vybraného systému skrytě provádět následné akce. ACAD/Medre.A je o to nebezpečnější, že se specializuje na úzce vybraná data, panuje tedy podezření zneužití v duchu klasické průmyslové špionáže. Do budoucna pro tvůrce samozřejmě nebude problém upravit tohoto červa tak, aby namísto výkresů AutoCADu vybíral jiné potenciálně zajímavé soubory a posílal je na nové adresy.

V souvislosti se současnými červy a dalšími zástupci škodlivého kódu se hojně diskutuje právě možnost případné propracované špionáže. V článku FBI nástrojem podvodníků. Nenechte si zablokovat počítač jsme se detailně zabývali soudobým ransomwarem, který uživatele agresivní technikou donutí zaplatit za svůj systém a data (podobně jako proslulý Cryzip). V kontrastu s tím však chce být ACAD/Medre.A co nejvíce skryt, nenápadně ukrást data. Vzhledem k aktuálnímu vývoji a nedávným trendům bude do budoucna především ve firemních sítích takovýchto hrozeb přibývat, klasické okaté loudění peněz zůstane doménou hlavně při útocích a podvodech na běžné koncové uživatele.

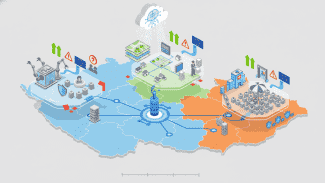

Graf rozšíření nového červa podle lokality. Zdroj: ESET

Červ proti červu

Červi bývají mnoha uživateli často mylně zařazováni do skupiny běžných počítačových virů, nicméně princip jejich činnosti je do určité míry odlišný. Červi se stejně jako viry šíří bez vědomí uživatele a páchají často jen obtížně vyčíslitelnou škodu. Nepoužívají k tomu však nosiče v podobě jiné aplikace – jejich činnost je nezávislá na parazitování v jiných programech, šíří se na nižší vrstvě síťového modelu. I zde se samozřejmě postupem času termíny stírají, nicméně pro odlišení specifických funkcí jednotlivých červů je dobré se držet této definice, která odkrývá možná specifika.

Označení červ bylo převzato ze sci-fi knihy Jezdec na rázové vlně od Johna Brunnera (anglický titul v originále nese název The Shockwave Rider). Ve svém románu autor popisuje spustitelný kód replikující sebe sama v síti, který nese označení tasemnice (v původním anglickém označení tapeworm). Odtud je na lingvistické úrovni již pouze krůček k současnému označení červ (worm). I když to sám autor mohl jen stěží tušit, zpracoval nadčasové a zdá se, že i nesmrtelné téma: už v roce 1975 předpověděl princip hrozby na další desítky let. Nicméně až koncem osmdesátých let zahltil student Robert Tappan Morris počítačový svět prvním červem a tehdejší ArpaNet měl závažný problém.

Postupem času se označení červ vžilo i pro nákazy šířené prostřednictvím e-mailových příloh, v takovém případě padá vina především na hlavu důvěřivých a naivních uživatelů, kteří si neodpustí otevření podezřelé přílohy. Pokud některý takovýto červ patří do kategorie chytřejších, může své další šíření provádět nezávisle na použitém poštovním klientovi, a to přímo prostřednictvím protokolu SMTP.

Odlišení červů od dalšího malwaru vzhledem k jejich funkcionalitě je dobré také z toho důvodu, že některé jejich vybrané druhy nebyly vyloženě škodlivé, spíše naopak. Příkladem je dnes již legendární červ Welchia, který v dřívějších Windows zneužíval skulinu RPC služby, a tedy se šířil stejným způsobem jako například neblaze proslulý Blaster. Tvůrce tohoto červa připravil tak, že pro proniknutí do zranitelného systému došlo k pokusu o stažení odpovídajících aktualizací a záplat, jejich instalaci, pokusu o odstranění červa Blaster (pokud byl v systému přítomen) a pozdějšímu automatickému odebrání. S nadsázkou se dá říci, že šlo o souboj dvou červů, třeba i bez vědomí uživatele, v jehož systému k němu došlo…

Klasická obrana bez podceňování

Právě vzájemná nevraživost mezi jednotlivými červy by mohla být zajímavá i do budoucna. Stejně jako mezi sebou na internetu a jeho různými prostředky bojují hackerské či další skupiny, není těžké vytvořit automatizovaný škodlivý kód, který se zaměří na podobné výtvory možných nepřátel. V současné době jde samozřejmě spíše o koncept, který v praxi nenachází časté uplatnění, princip je však jednoduchý jako v případě souboje Welchia vs. Blaster: pokud se v infikovaném systému vyskytnou dva „znepřátelení“ červi, jeden zaútočí na druhého a odstraní ho, aby měl celý systém pouze pro sebe.

Jaká jsou obecná doporučení obrany proti počítačovým červům? Proti malwaru šířícímu se prostřednictvím příloh e-mailových zpráv se může účinně bránit každý uživatel – stačí neotevírat podezřelé přílohy a nebýt zvědavý, co že to ten soubor s „dvojitou příponou“ názvu joke.jpg.exe asi skrývá za tajemství. Naštěstí však poštovní servery i méně znalým uživatelům podobné soubory blokují, a tak je riziko takovéto infiltrace relativně nízké.

Samozřejmostí by dále měla být pravidelná aktualizace systému a veškerého softwaru vůbec ruku v ruce s provozem antivirového programu podpořeného pravidelně naplánovanými testy. Také správně nakonfigurovaný firewall (doplněný o systém detekce průniku) dokáže červům značně znepříjemnit napadení počítače. Pokud už máte podezření, že se některý ze známých červů zabydlel ve vašem počítači, můžete jej odhalit a odstranit jednoúčelovou utilitou, kterou výrobci antivirových systémů většinou poskytují zdarma.