Možná jste před rokem slovo výkupné „ransom“ nepoužívali, možná vám jako mně evokovalo spíš pána z MI6 Arthura Ransomea a jeho Vlaštovky a Amazonky. Zatímco v minulém roce se už už zdálo, že hlavní hledáček malwaru se zaměřuje na mobilní zařízení, letos jsou opět na talíři hlavně počítače.

Když byl před nějakou dobou CSIRT.CZ osloven, aby připravil seriál o ransomwaru, nevěděli jsme, že bude po informacích taková sháňka. Bylo to ještě než Google pro dotaz „ransomware“ vracel 26 milionů odkazů a než se luhy a háji českých mainstreamových medií prohnal WannaCry, následován poté po šesti týdnech NotPetyou.

Opravdu jsme se nenudili: v našem seriálu se budeme snažit shrnout, co ransomware je, jak se s časem vyvíjí, co dělat před a co dělat po (prevence a mírnění škod), jak je ransomware možné zapasovat do ekosystému škodlivých programů a co pro vás, ať už jako oběti, či jako činitele, v současnosti mohou udělat policejní orgány.

R jako ransomware

Mezi okamžikem, kdy jsem se poprvé pousmál nad screenshotem: „Tady Policie ČR, zablokovali jsme vám počítač, protože jste sdílel soubory! Toto je Vaše IP adresa! Jste v Mělníku! Zaplaťte tak a tak!“ a mezi chvíli, když jsem zvedl sluchátko se zoufalým pánem: „Zašifrovalo nám to všechny počítače ve firmě! Zálohovali jsme na síťový disk, ten je také zašifrovaný!“ se změnilo leccos.

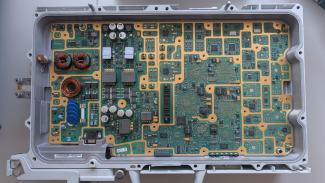

Check Point Software Technologies Ltd. je největší celosvětový dodavatel čistě bezpečnostních řešení. Chrání zákazníky před kyberútoky prostřednictvím unikátních řešení, která nabízí bezkonkurenční úspěšnost zachycení malwaru a jiných typů útoků. Check Point nabízí kompletní bezpečnostní architekturu, která chrání vše od podnikových sítí až po mobilní zařízení, a navíc Check Point poskytuje i nejkomplexnější a nejintuitivnější správu zabezpečení. Check Point chrání více než 100 000 organizací všech velikostí. Ve společnosti Check Point zabezpečujeme budoucnost.

Check Point Software Technologies Ltd., hlavní partner speciálu o ransomwaru.

Předně nám trochu mrzne úsměv na rtech, když pomyslíme na to, zda nám nečouhá nějaký zapomenutý port. Když první viry, které člověk potkal, ta data alespoň mazaly („Disk is one half“, psal mi virus coby osmiletému nad z poloviny smazaným 12megovým diskem a já si to neuměl přeložit a měsíce myslel, že je to jakási legrace, nová funkcionalita BIOSu), když vám viry nedávaly na výběr, bylo to možná milejší. Aspoň člověk nebyl ve stínu té hrozivé svobody volby, asi jako někdo, kdo právě utopil harddisk v akváriu a sedí nad mobilním připojením ve snaze rozhodnout, jestli pro pár fotek z Mácháče zaplatí osm tisíc za rekonvalescenci disku u specializované společnosti. Zaplatím-li požadovanou sumu, budu jedním z pěti, kterým se data nevrátí, jak je u statistiky ransomwaru obvyklé? Nebo je to dokonce ransomware, kde se data nevrací nikomu?

Že máte na cloudu historii souborů? A jak dlouhou? A co když potkáte kousek, jenž se snaží nahrát soubor mnohokrát za sebou, aby se přemazala i jejich případná historie?

To se nám zasteskne po nějakém tom malwaru pro introverty, který při startu Skype napíše všem kontaktům: „Hi!“, abyste pak dvě hodiny všem na potkání vysvětlovali, že si povídat vlastně nechcete.

Někdy máme štěstí v neštěstí

Zatímco WannaCry řičel ve stovce zemí, povedlo se najít jeho kill switch, vlastnost, která šíření dané verze malwaru zastaví. Stačilo, aby Marcus Hutchins koupil doménu, na jejíž neexistenci program spoléhal – a řádění polevilo. Další vlna sice na sebe nenechala dlouho čekat, ale společnosti už měly čas záplatovat a připravit se proti odhalenému vektoru útoku.

Měli jsme vlastně ještě štěstí, že poslední dva ransomwary, o kterých se hodně psalo, jsou napsány fušersky. A neříkám to jenom proto, že má díru každý program a ta díra se najde, zvlášť když se na vás vrhnou analytici celého širého napadeného světa.

Promiňte, ale postavit celý business model na tom, že všechny finanční záležitosti s oběťmi provedete na německé freemailové službě Posteo, kterou Vám týž den zablokují. Autorům druhého viru NotPetya přišlo jen kolem 30 plateb – pánům se podpálil les, aby si opekli buřt. Respektive nebohou Ukrajinu, je pravděpodobné, že šlo o kyberútok, který se pouze maskoval jako finančně lačný. Data byla likvidována bez meškání. Jaké to teprve bude, až někdo vydá řádně otestovaný ransomware s vadou, na niž se nenarazí hned první den?

Napadá ransomware i mou platformu?

Ano. A pokud ne dnes, poptejte se zítra.

Již jsem zmiňoval, že hlavní cíl ransomwaru jsou desktopy. Jak to tak bývá, hlavní odrazový můstek jsou tradičně Windows – široká základna vhodných uživatelů. Stejně jako se před pár lety říkalo „Viry na Linuxu nefungují“, protože Linux nebyl tak populární, a pak klepl tučňáka přes zoban Mayhem a Mirai a kdoví, co ještě, i ransomware s upířím výrazem šplhá ze své půlnoční rakve, plné poštovních známek, USB zdířek a ethernetové kabeláže.

Máme tu i kousky požírající webové servery (KimcilWare), přes síť dostupné databáze, ale i sociální účty. Už před rokem si 16letý Liverpoolan hodlal přibrigádničit krádežemi účtů na Instagramu. Na své si samozřejmě už nějakou dobu přicházejí uživatelé OS X a v budoucnu se můžeme jistě těšit na lepší podporu IoT zařízení.

Je třeba dodat, že na mobilech je nižší tendence k šifrování dat, protože se to nevyplatí – uživatelé tak chytrých mobilů, na nichž běží malware, příliš snadno zálohují na obtížněji napadnutelný cloud; nemějte však pocit falešného bezpečí.

Kolik typů znáš…

Jak platí u každého malwaru, je výzvou každý daný malware klasifikovat. Představte si, že milion druhů hmyzu, které lidstvo zvládlo katalogizovat, jsou druhy malwaru. Jistá část připadá na ransomware; jeden typ ransomwaru je pak pakobylka. Tipnete si, kolik je v řádu strašilek druhů a poddruhů? Autoři malware stále přepisují, jak se jim hodí, jaký dostávají feedback; přepisují a znovupoužívají jej i lidé, kterým projde pod rukama. Myslíte si, že třeskuté ransomwary zneužily nějaké svobodozednářské zranitelnosti? Že NotPetya přišla zčistajasna? Mě překvapilo/pobavilo, když jsem se dočetl, že sám anonymní autor původního malware Petya zkoušel proti zhoubě pomoci.

Možností, jak ransomware členit, je nepřeberně. Výzkumníci z celého světa se spojují a sdílí IoC, tzv. indikátory kompromitace, podle kterých lze poznat blížící se zhoubu. Možná by vás zajímal například dokument se seznamem IoC, které o WannaCry zveřejnil US-CERT – v přiloženém XLS jsou názvy souborů a jejich hashů, které WannaCry na systému vytváří.

Uvádím například tuto škálu, kam ransomware můžete zařadit:

Strašáci – Nejméně nebezpečnou formou jsou falešné antivirové zprávy (například ve formě reklam na webu), které vypadají jako systémová tlačítka a hlásají: „Našli jsme malware na vašem počítači, zaplaťte a my vám ho odstraníme“. Kdo neklikne, neprohloupí.

Lenoši – Malware sídlí na počítači, omezí se však na zprávu, že se počítač šifruje a ať laskavě zaplatíme. Nic se však v systému neděje, soubory se jenom přejmenovávají. Útočník nemusí nic moc řešit.

Lockery – zamezují přístup k počítači „Tady Policie ČR…,“ ale nic víc nepodnikají. Pokud je uživatel dostatečně zběhlý a zbaví se hlášky, najde soubory neporušené.

Cryptor – pronikne až na kůži a soubory zašifruje; klíč si odešle do světa a vám zbývá naděje, že někdo kladný dobude útočníkovy servery a klíče získá…

Wiper – nejhorší, co se může stát je, že útočník vůbec nepočítá s tím, že by vám soubory vrátil. O peníze žádá, data však ničí.

Kudy ke mně vede cesta?

Vede odevšad. Touž bakterii můžete chytit při jídle s neumytýma rukama nebo dobrou pozicí před pčíkancem ve vestibulu Jiřího z Poděbrad; je to lhostejné.

Přichází e-mailem v příloze, přichází nezáplatovaným portem napřímo přes síť, protože jste neaktualizovali, přichází nezáplatovaným portem napřímo přes síť, protože vydavatel vašeho systému/programu neupdatoval, přichází dokumentem od nicnetušícího kolegy. Ve Wordu není pro nic za nic velké žluté oznámení: „Soubor jste stáhli z internetu, nelze editovat“.

Budeme si střádat na výkupné?

„Pomáhá platit?“, ptají se lidé často. Možná ano i určitě ne – je to jako jednat s teroristy. Já vím, snadno se mi mluví, když mám externí disk hluboko ve skříni, jenže když zaplatíme, příště budou chtít víc.

Navíc se vy osobně můžete stát oblíbeným terčem na nějakém seznamu úspěšně prolomených obětí. Když Ježíš vyhnal zlého ducha, a člověk stejně nezáplatoval, vrátilo se duchů sedm.

Jak smutné je pro mnoho lidí první potkání s bitcoinem (nebo do předloňského srpna poslední setkání s herními poukázkami Ukash). Dobrý den, jsem ta internetová měna, ve které vás okradou.

Ale než pošlete blbých pár šupatých tisíc, místo abyste celý den obnovovali data z offline zálohy, vzpomeňte, že NotPetye se platit nevyplatilo.