Tématice RFID čipů jsme již v minulosti na Lupě články věnovali – podrobné informace naleznete například v dvoudílném příspěvku RFID. Budoucnost. Realita (1. díl, 2. díl). Na stránkách serveru RFIDvirus.org nyní můžete nově listovat konferenčním příspěvkem poutavého názvu Is Your Cat Infected with a Computer Virus?. Na jeho řádcích autoři představují potenciální hrozby RFID technologie, zároveň přinášejí nástin praktického šíření virů. Pojďme se společně podívat na odkazovaná rizika RFID.

Mezi asi nejznámější příklady zneužití čipů RFID patří relativně snadné „odposlouchávání“ – již z principu své konstrukce totiž vybízejí k neoprávněnému čtení. Bezkontaktní technologie s sebou v tomto ohledu navíc přinášejí nevýhodu v tom, že o čtení nemusí legitimní uživatel ani vědět. S konkrétním RFID čipem může být spjata uživatelova identita, další potenciální hrozba tedy vyvstává ohledně sledování pohybu osoby. Je tedy zapotřebí získané záznamy (vstup do dveří, čas projití kolem čtečky apod.) udržovat v přiměřené tajnosti a chránit před cizími zraky.

Miniaturní čip v celé své kráse (zdroj)

Vrátíme-li se zpět k řádkům diskutovaného Is Your Cat Infected with a Computer Virus?, lze se dočíst o dalších, méně známých rizicích. Autoři upozorňují na nebezpečí podvržení konkrétního RFID čipu, tedy možnost jeho identického zneužití neoprávněnou osobou. S tím úzce souvisí také útok přehráním, kterýžto princip je znám i z jiných oblastí počítačové bezpečnosti. Jak již samotné označení napovídá, útočník zachytí určitou část komunikace mezi čipem a čtečkou, kterou později použije znovu. V běžné praxi (například kryptografických protokolech) se takovéto trampoty řeší některými proměnnými parametry, kupříkladu časovým razítkem, náhodnými čísly apod.

Další zajímavou techniku útoku na RFID představuje dobře známý koncept DoS, tedy odepření služby, dočasné narušení funkčnosti. Jednou z uváděných praktik je uzavření do obdoby Faradayovy klece v moderním hávu – viz například RFID absorber foil. Pokud by se útočníkům podařilo podobným způsobem zamezit komunikaci čipu a čtecího zařízení, může službu vypovědět nejen vlastní RFID jednotka, ale především (což je vážnější) celý navazující systém.

Podobně jako lze „děravý“ software zneužít hned několika způsoby, existují také obdobné techniky pro kompromitaci RFID zařízení. Zůstaneme-li u paralely se softwarem, nabízí se klasické přetečení bufferu, tedy vložení většího množství dat, než pro které je alokována paměť. Přímočaré zneužití v případě RFID pak spočívá například v použití zvláštně upravené karty, jejíž datové úložiště překračuje používané hranice, případně specializovaného zařízení (viz například RFID Guardian). Podobným způsobem je také možné zneužít určité RFID zdroje skriptovacími útoky, tedy vkládáním vlastního kódu (opět se nabízí přímá paralela se softwarovými XSS útoky apod.).

Nejzajímavější část práce Is Your Cat Infected with a Computer Virus? však představuje uvedení do možností šíření červů a virů napříč RFID zařízeními. Červi by se skrze tuto platformu mohli šířit zneužíváním známých bezpečnostních skulin (ovšem stále s nutností přítomnosti síťového spojení jako iniciátora), viry pak přímo řetězcem RFID čipů. Základní myšlenka spočívá v tom, že infikovaný (speciálně upravený) čip by skrze čtecí zařízení mohl směřovat zákeřný kód do systému v pozadí. Zde již lze nahlédnout například klasické vložení a spuštění vlastního SQL kódu v operační databázi, přičemž RFID technologie slouží jako vhodný prostředník (stejně jako například okno formuláře webové stránky při stejném útoku).

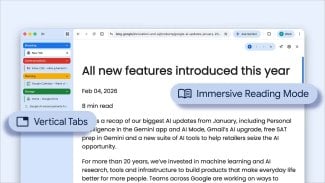

První RFID čip infikovaný virem, jak jej uvedli autoři představované práce (zdroj)

Z pohledu tvůrce takovéhoto viru budoucnosti je pak ještě zapotřebí zajistit jeho automatické kopírování sebe sama, implementaci alespoň základních stealth technik, dosáhnout vyšší univerzálnosti (vzhledem ke struktuře databáze-oběti) a dopilovat další „drobnosti“. Druhý úhel pohledu bezpečnostní administrace databáze vyžaduje korektní ošetření všech nesprávných formátovacích a příkazových řetězců, co možná nejspolehlivější izolaci databáze od čtecího zařízení nebo například ošetřit postranní kanály. Suma sumárum se jedná o zajímavý a velice podnětný příspěvek do světa bezpečnosti čipů RFID, které se stávají a budou stávat součástí našich běžných životů.