Když se z centra Tel Avivu vydáte podél Středozemního moře směrem na sever, prvních pár desítek minut uvidíte především kancelářské komplexy, ve kterých sídlí výzkumná a vývojová centra řady zahraničních firem typu Microsoft, Apple, Google a tak dále. Izrael má asi 8,5 milionů obyvatel a takových R&D center tu sídlí asi čtyři stovky.

Po dalších desítkách minut jízdy už se situace změní a silnici lemuje zejména písčitá země pokrytá nevysokými keři. U menšího města Hadera asi hodinu od Tel Avivu pak můžete na pobřeží spatřit několik komínů patřících do areálu elektrárny Orot Rabin, která se postupně modernizuje a která ještě před rozšířením dodává kolem 20 procent elektrické kapacity země.

Elektrárnu provozuje státem vlastněný podnik Israel Electric Corporation (IEC), který v podstatě neustále čelí kybernetickým útokům na kritickou infrastrukturu. Podle představitelů IEC jsou kybernetické útoky vážnou hrozbou. Dokonce větší, než jakou představují útoky pomocí odpálených raket.

Proti Hizballáhu a Íránu

„Hizballáh je dobrý, má schopné hackery. Ovšem Írán je mnohem, mnohem lepší. Před nimi máme veliký respekt,“ popisuje poblíž elektrárny Ofir Hason. Ten sedm let pracoval jako šéf technické sekce v izraelské National Information Security Authority (NISA), jejímž úkolem je v zemi dohlížet na bezpečnostní aktivity v kyberprostoru. Hlídá třeba Bank of Israel, železnice, vodárenství nebo právě elektrárny.

„IEC muselo každoročně vynakládat miliony dolarů na incidenty spojené s kybernetickou bezpečností,“ navazuje Hason a vysvětluje, proč nyní stojíme poblíž elektrárny Orot Rabin mezi čtyřmi malými domky, které více než důležitou instituci připomínají nějaký letní dětský tábor.

Hason po své štaci v NISA a povinné účasti v armádě, kde se rovněž věnoval technickým věcem, společně s IEC rozjel projekt, který je dnes známý jako CyberGym. „Dobrý efektivní trénink je výrazně lepší než přidat nějaký další firewall. Vidíme firmy a organizace nakupovat nové krabice a software, ale to v případě kybernetické bezpečnosti není vše,“ navazuje Hason.

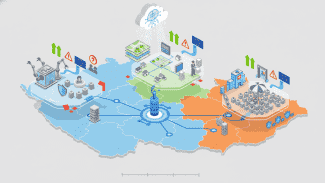

CyberGym proto od počátku slouží jako výcviková aréna. Staví proti sobě červený a modrý tým. Red Team má za úkol útočit na infrastrukturu a Blue Team se pak tyto útoky snaží odrážet, případně minimalizovat jejich škody a zároveň s tím řešit komunikaci se zákazníky a podobně. Každý z týmů sedí ve vlastním malém domku a členové se nesmí stýkat. V pozadí pak ještě působí White Team, který na vše dohlíží.

Zaměstnávání hackerů

Kybernetická tělocvična určitou část kapacit věnuje IEC, jinak je ale plně přístupná běžným zákazníkům. Ti si zaplatí trénink, ve kterém pak týden i déle zkouší všemožné scénáře útoků. CyberGym nastavuje prostředí tak, aby odpovídalo infrastruktuře, kterou má zákazník ve firmě. Cvičení nejsou určena pouze pro techniky, ale také pro vedení a další vrstvy organizací.

„Většina zaměstnanců nemá ponětí, jak kybernetické útoky vypadají a jak se jim bránit a chovat se při nich,“ pokračuje Hason s tím, že právě řádný výcvik je na to alespoň částečně může připravit.

CyberGym v červeném týmu zaměstnává bývalé hackery a další techniky s dobrou znalostí IT nebo sociálního inženýrství. „Kolik hackerů máme? Určitě jich je nad deset. Náš tým je v Izraeli největší hned po armádě,“ dodává Hason.

Red Team společně s dalšími zaměstnanci CyberGym průběžně vyvíjí vlastní platformu, pomocí které lze provádět útoky reálně využívané ve světě. Řada z nich je předpřipravených a stačí si vybrat z menu ve webovém rozhraní.

Ofir Hason, výkonný ředitel a spoluzakladatel CyberGym

„Na denní bázi hledám nové typy útoků a aplikuji je na naši síť. Další útoky také vyvíjíme sami, píšeme vlastní škodlivý kód,“ popisuje jeden z členů červeného mužstva. „Dříve jsem fungoval v jednotce 8200 (slavná kybernetická složka izraelské armády – poznámka redakce),“ přibližuje hacker to, odkud se členové týmu rekrutují.

Vytopení obránců

CyberGym se snaží výcvik stavět tak, aby co nejvíce odpovídal realitě. Kromě přenesení infrastruktury zákazníků například disponuje nejčastěji používanými PLC (kontrolery, průmyslové počítače), které jsou po celém světě ve firmách k nalezení. V malém domku White Teamu jsou mimo jiné připojeny nádrže s vodou, ke kterým se Red Team může dostat a bránící se tým vytopit a dostat ho pod tlak. „Reakce na to jsou různé, někdo třeba vyběhne ven a rychle se tam radí,“ popisuje Hason.

CyberGym rovněž disponuje bankomatem. Ten dobře ilustruje třeba to, že značná část bankomatů po celém světě stále běží na starších systémech typu Windows NT. Podobně je na tom kritická infrastruktura, která často využívá legacy IT. Situace je vážná zejména u průmyslových SCADA systémů.

Útoky na kritickou infrastrukturu jsou dnes běžná věc, stejně jako kybernetická špionáž. Je to levnější, rychlejší a pohodlnější než třeba někam posílat špiony. „Útoky na kritickou infrastrukturu probíhají denně, jen se to běžně nezveřejňuje. Na Izrael jen z Íránu denně míří několik aktivních útoků. Jsou cíleny na konkrétní osoby nebo části infrastruktury,“ uvádí jeden z vysoce postavených velitelů Israel Defense Forces (IDF), který nechce být jmenován.

Kybernetický prostor nedal prostor pouze státům, ale také běžným kybernetickým kriminálníkům. Ti nyní běžně mohou využívat nástroje (či kybernetické zbraně, chcete-li) vyvinuté státy. K dispozici jsou běžně na dark netu. Fungují také společnosti, které za patřičný finanční obnos přes online školení poskytnou trénink jakémukoliv zájemci.

Spolupráce pro přežití

„Anonymous třeba v posledních letech ztratili na síle, ale naopak velice schopné jsou organizace jako ISIS nebo Al-Káida,“ popisují zástupci CyberGym. „A pak jsou zde státy jako Írán, Rusko a Severní Korea. Ta konkrétně má výborně vycvičené hackery a takřka neomezený rozpočet na kybernetické aktivity.“

To z veřejně známých případů pocítila společnost Sony Pictures, na jejíž sítě zaútočili severokorejští hackeři kvůli komedii The Interview, která režim v zemi parodovala. A běžně to pociťuje také Jižní Korea. „Ze severu na náš míří útoky na denní bázi, některé se i povedly,“ popisuje jihokorejský novinář Roh Suk-Jo, který se oblasti věnuje.

Podle kyberbezpečnostní komunity je proto třeba trénovat a také spolupracovat mezi státy a firmami. „Čím méně bude kooperace mezi státy, tím lépe pro kybernetické zločince,“ popisuje v Tel Avivu spoluzakladatel a šéf společnosti CyberArk Udi Mokadi.

„Pro přežití Izraele je zcela zásadní mezinárodní spolupráce a koordinace. Platí to i v případě kybernetické bezpečnosti,“ potvrzuje Iddo Moed, který pracuje jako kybernetický koordinátor na izraelském ministerstvu zahraničí.

Česko jako vážený spojenec

I proto se Izrael snaží navazovat úzká spojenectví. V kyberprostoru mezi vůbec ty nejbližší podle zástupců státu vedle Velké Británie patří také Česká republika. Izrael úzce spolupracuje s Národním úřadem pro kybernetickou a informační bezpečnost (NÚKIB), který se v loňském roce oddělil od NBÚ.

Česká vláda v roce 2014 v Jeruzalémě s Izraelem podepsala deklaraci o spolupráci v kybernetické bezpečnosti. V dalším roce proběhlo v Tel Avivu školení pro představitele senátu, sněmovny, ministerstev, Vojenského zpravodajství nebo Nejvyššího státního zastupitelství. Na zastupitelském úřadu v Tel Avivu od poloviny roku 2016 funguje český kybernetický attaché Vladimír Petera.

NBÚ také rozjel spolupráci s Israeli National Cyber Security Authority, se kterou se také připravuje projekt výměnných stáží. Mezi městy Brno a Berševa se pak připravuje digitální aliance. Organizovat se mají konference, posílí vzdělávání v kyberbezpečnosti a spolupracovat se má i ve Smart Cities.

V Česku už také dříve začala fungovat jedna z poboček CyberGym (další jsou v Portugalsku, Litvě, Austrálii, Japonsku a brzy New Yorku). CyberGym Europe má výcvikovou arénu v Řitce u Prahy.

Útoky ze zahraničí míří i na českou infrastrukturu, což ukázaly třeba napadené systémy ministerstva zahraničí. NÚKIB oficiálně nekomentuje, odkud jsou operace v Česku vedeny, představitelé Izraele se ale nezdráhají mluvit o tom, že Česko a východní Evropa jsou nejčastěji cílem pro Rusko.

Mezi zákonem a vyšetřováním

Izrael vedle obrany samozřejmě vede i vlastní kybernetické zahraniční operace. Jednotky má v armádě, námořnictvu i letectvu. Kybernetická bezpečnost se vyučuje od mala a armáda jako taková slouží jako „národní inkubátor“ i pro úspěšný bezpečnostní komerční sektor země.

„Co přesně naše jednotky v zahraničí dělají, nemohu říci. Neomezené to ale není, musíme se zodpovídat pravidlům a zdejším soudům,“ popisuje Rami Efrati, který sloužil jako ředitel civilní divize v National Cyber Bureau, spadající pod kancelář izraelského premiéra. Obecně se má například za to, že Izrael stál za útokem Stuxnet, který mířil na íránský jaderný program.

O interní vyšetřování kybernetických incidentů se v Izraeli stará jednotka National Cyber Unit v rámci policie (Lahav 433). Jde po kriminálních případech, někdy je ale těžké případy oddělit a musí se spolupracovat. Stejně tak směrem do zahraničí, útočníci nejsou izolováni geograficky.

Zástupci policie příliš nekomentují, kam až mohou při vyšetřování zajít. „Naše schopnosti a nástroje jsou lepší, než co nám dovolují zákony,“ popisuje Yaniv Azani, technologický ředitel National Cyber Unit. „V některých případech máme specifické postupy, jak se k potřebným datům dostat.“

„Děláme útočné akce v zahraničí? Ano. Ale jsou orientované na naši obranu. Obrana musí být aktivní,“ doplňuje již zmiňovaný činitel z IDF.

Cestu autora organizovalo ministerstvo zahraničních věcí státu Izrael.